文章来源:http://www.imtr.cn/html/n242.html

漏洞名称:select_soft_post.php任意文件上传漏洞

危险等级:★★★★★(高危)

漏洞文件:/include/dialog/select_soft_post.php

披露时间:2019-05-16

漏洞描述:dedecms变量覆盖漏洞导致任意文件上传。

修复方法:

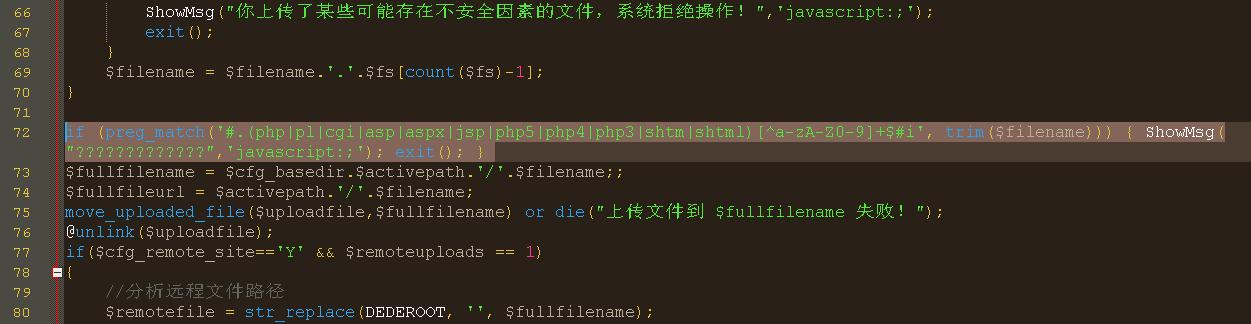

打开select_soft_post.php

找到第72行的代码:

$fullfilename = $cfg_basedir.$activepath.'/'.$filename;

在这句上面添加过滤代码:

if(preg_match('#.(php|pl|cgi|asp|aspx|jsp|php5|php4|php3|shtm|shtml)[^a-zA-Z0-9]+$#i', trim($filename))) {ShowMsg("?????????????",'javascript:;');exit();}此文件漏洞修复如图所示:

原文地址:http://www.imtr.cn/html/n242.html